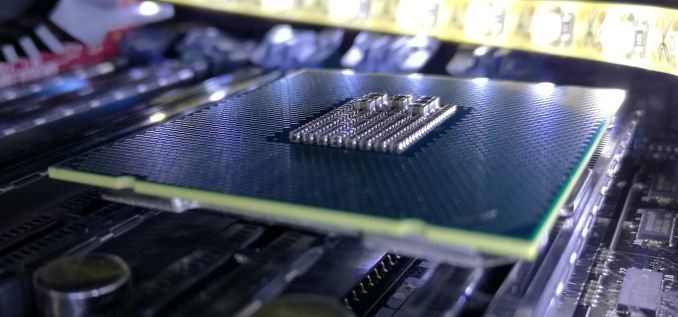

Cybersecurity: scoperta nuova falla nei sistemi Intel

Dopo i bug di Spectre e Meltdown, ecco una nuova criticità che interessa la gestione da remoto dei PC.

Ancora brutte notizie per Intel: dopo la scoperta dei bug Spectre e Meltdown, è stato rilevato un nuovo problema nei processori vPro con AMT che consentirebbe agli hacker di aggirare l’inserimento della password. Per attivare la falla, scoperta dai ricercatori di F-Secure, basta accedere alla pagina di configurazione del Bios durante la fase di boot. A quel punto si ha l’accesso al MEBX, il quale consente di attivare l’accesso remoto ad un’intera rete aziendale.

Fortunatamente, per accedere al remoto di un sistema, è necessario trovarsi nello stesso segmento di rete. Tuttavia, sempre secondo F-Secure, c’è la possibilità che, attraverso ulteriori passaggi, sia possibile entrare nei vari dispositivi anche da una rete esterna.

Intel si è espressa al riguardo dichiarando di non avere alcuna responsabilità per questa falla, la quale è frutto delle scelte dei produttori (OEM), i quali non avrebbero configurato correttamente i sistemi dei dispositivi.

Come proteggersi

F-Secure ha anche fornito una serie di indicazioni per evitare problemi con questa criticità, che non sembra essere legata a quelle di Spectre e Meltdown. La prima misura da prendere è senza dubbio la scelta di abilitare l’AMT solo sui PC e sui dispositivi che effettivamente lo richiedono. Dopodiché, è necessario controllare che se i vari dispositivi utilizzano ancora la password di default e, in tal caso, modificarla con un codice più sicuro.