Cybersecurity e Internet of Things: la sicurezza per la crescita

L’Internet of Things può rappresentare una grande opportunità per l’Italia, ma servono misure di cybersecurity adeguate.

L’Internet of Things sta innegabilmente crescendo, sia nel mondo che in Italia. In particolare, nel Bel paese si ritiene che possa arrivare a rappresentare una percentuale importante del PIL. Solo nel 2015, l’Internet of Things ha registrato una crescita del 30%, toccando i 2 miliardi di valore. Per fare un esempio della diffusione delle applicazioni, sono 200 mila i mezzi di trasporto pubblici che vengono monitorati tramite questo sistema, mentre si contano 600 mila lampioni intelligenti.

Tuttavia, data la forte crescita di questo mercato, le aziende italiane devono prestare attenzione alle possibili minacce: più la quantità di informazioni e dati trattati aumenta, più l’IoT diventa un bersaglio appetibile per i cybercriminali. In pratica, per diventare una possibilità economica, questo settore deve passare attraverso minacce in continua crescita.

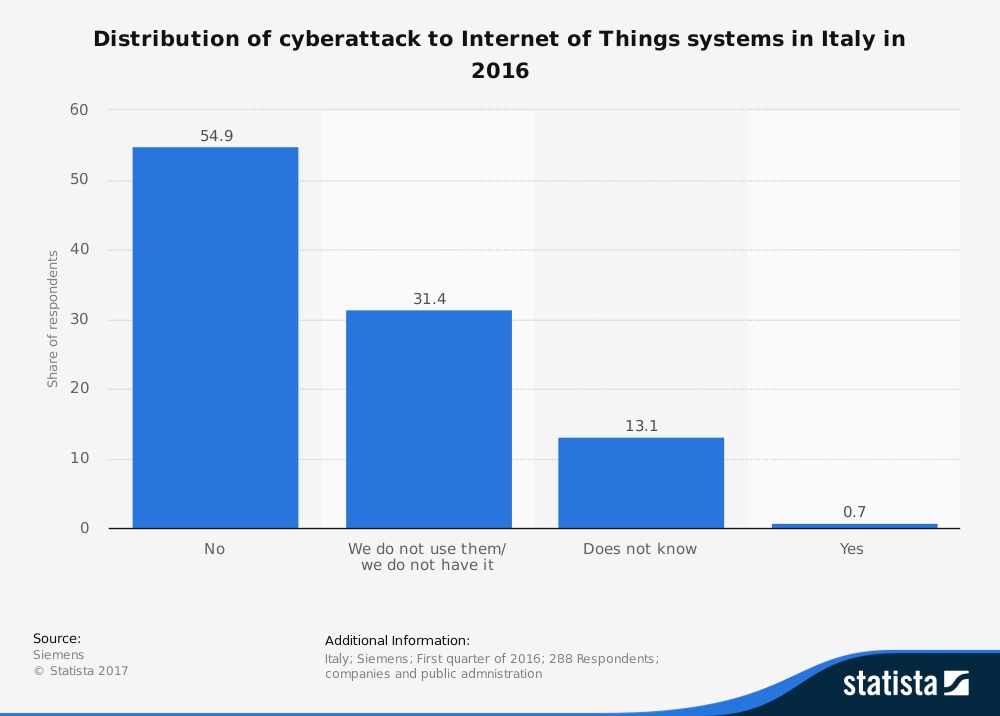

Secondo una ricerca di Statista, meno della metà delle imprese ha subito un attacco indirizzato all’IoT, ma il motivo sta nel fatto che circa un terzo (31%) ha dichiarato di non utilizzare questo tipo di strumenti. Solo lo 0,7% ha invece riscontrato una violazione, dato che può far pensare ad una scarsa capacità di rilevamento degli attacchi portati a termine.

Le minacce alla cybersecurity dell’IoT

Password invariate, sistemi di autorizzazione inadeguati, comunicazioni prive di crittografia, interfacce e software deboli, scarsa sicurezza fisica: queste sono le principali criticità per la sicurezza dei dispositivi IoT. Anche l’autenticazione dei dispositivi è ancora un punto debole visto che spesso e volentieri essi non sono provvisti di certificato digitale.

Anche la cosiddetta “sicurezza estrinseca” rappresenta un problema: cloud, applicazioni, porte d’ingresso, sistema crittografico e piattaforme per l’interfaccia di rete sono tutti aspetti da migliorare se si vuole essere sicuri di poter contare su dispositivi affidabili. Infatti, essendo continuamente connessi, gli strumenti IoT sono anche continuamente esposti alle minacce dal Web, le quali, oltre al furto di dati, posso anche comportare l’impiego dei dispositivi come mezzo per altri attacchi (come nel caso del famoso DDoS Mirai).

Su tutti questi fattori puntano i criminali che bucano le difese dei dispositivi per il furto di dati, che risulta essere l’obiettivo principale degli attacchi, dal momento che la vendita di tali dati offre grandi possibilità di guadagno.

Vale la pena aumentare la sicurezza dell’Iot?

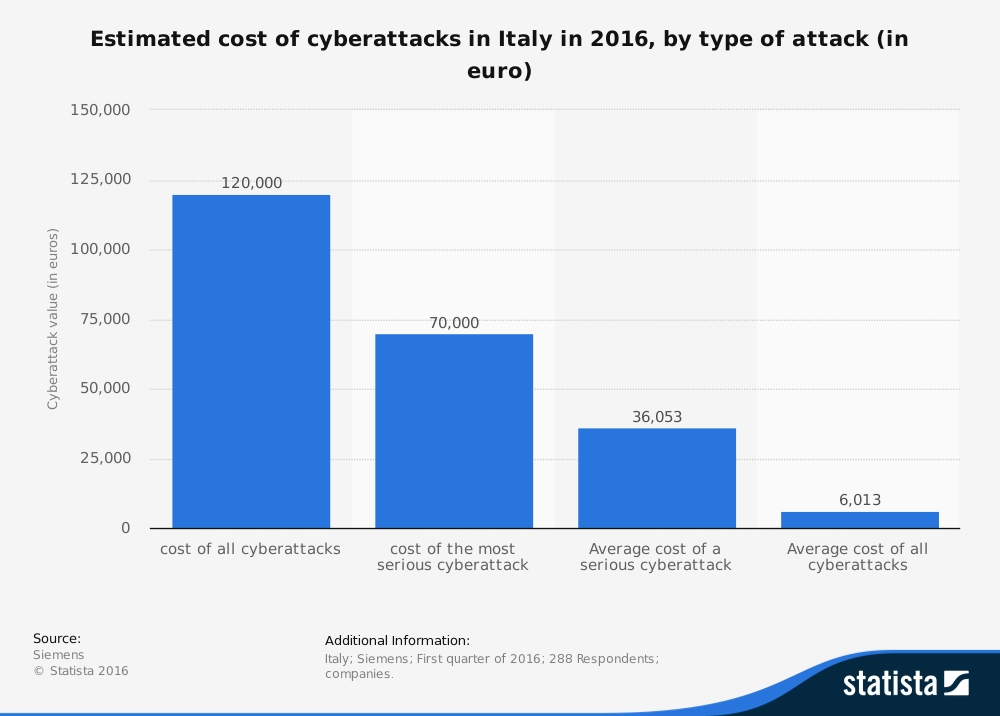

Implementare le caratteristiche citate in precedenza vuol dire rendere più complessa e costosa la realizzazione dei dispositivi. Tuttavia, questa maggiore spesa può portare ad un risparmio importante limitando i danni economici fatti dai cyberattacchi.

L’impatto medio di un attacco è intorno ai 6 mila euro, mentre il danno più alto registrato è di 120 mila. Secondo gli addetti di Statista, inoltre, queste cifre sarebbero relative solo ai costi diretti e non prenderebbero in considerazione aspetti come la perdita di fatturato o il danno reputazionale.

Il peso della prevenzione diventa ancora maggiore quando si parla di industrie dei servizi, finanziarie e sanitarie, tutte realtà che, se colpite da una violazione, fanno registrare costi molto maggiori rispetto alle imprese di altri ambiti, come quello alberghiero, per esempio.

Quindi, seppure possa sembrare una spesa importante, il miglioramento della sicurezza in questo ambito rappresenta non solo un’azione che può garantire l’evoluzione tecnologica e l’efficacia dei servizi, ma anche un modo per proteggere e far crescere un mercato che ha davvero l’aspetto di una grossa possibilità economica per il paese.

Come proteggere i dispositivi?

Per quando riguarda la capacità di prevenzione, crittografia, sistemi di DLP8 e di business continuity e strategia per la gestione delle emergenze sono le misure più efficaci, dal momento che il 25% dei casi di furto di dati è dovuto da falle nei sistemi ICT, ai quali si aggiungono processi aziendali errati.

Anche l’intervento post attacco è molto importante: indagini interne e l’impiego di aggiornamenti e patch sono i due metodi più utilizzati in seguito alle emergenze (rispettivamente 30% e 44% dei casi), ma anche nuovi mezzi preventivi e il miglioramento della policy aziendale sono azioni importanti e da considerare.