Internet of Things: guida alla sicurezza

L’Internet of Things è un grande strumento per le aziende, ma, affinché non le esponga a rischi, necessita di misure di sicurezza specifiche.

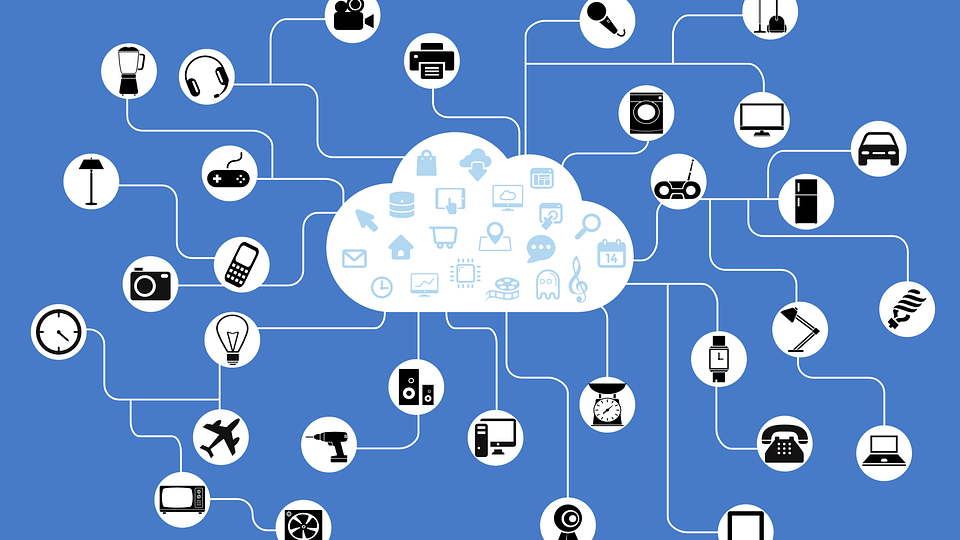

L’estensione di Internet agli oggetti e strumenti di uso quotidiano, nota come Internet of Things, è un processo che sta portando ad una forte interconnessione tra i vari aspetti della nostra vita, sia privata che lavorativa. Questo può offrire alle aziende una grande opportunità per ottimizzare la gestione interna e il servizio offerto ai clienti, ma implica anche una sempre maggiore complessità nell’archiviazione e nella gestione dei dati: più questo settore si espande, maggiore è il flusso di dati personali trattati, con un interesse sempre crescente da parte dei criminali informatici.

In che modo devono quindi muoversi le aziende che desiderano inserire, o hanno già inserito, questo approccio digitale nei propri sistemi, per poter usufruire delle sue potenzialità, ma senza compromettere la propria sicurezza e quella dei clienti? La chiave sta in una corretta organizzazione e logistica dei processi di gestione dei dati, per i quali si dovrebbe:

- Definire gli accessi al sistema

Decidere fin da subito chi ha il diritto di accedere ai database e quali sono le finalità e le motivazioni di tale accesso è il primo passo da compiere per un’archiviazione sicura:. Sarà inoltre necessario stabilire un sistema di registrazioni e verifiche, così da poter individuare sistematicamente e velocemente qualsiasi anomalia si dovesse presentare. - Affidare ruoli e responsabilità di monitoraggio

Una volta stabilito un sistema di controllo, è buona norma individuare chi sarà ad occuparsi della supervisione. Molte aziende preferiscono affidare ogni canale presso il quale vengo registrati i dati ad una persona diversa, in modo da limitare la quantità di informazioni rese disponibili ad ognuno. - Condividere i parametri di sicurezza

Applicare norme e protocolli all’interno dell’azienda è importante, ma, affinché esse siano realmente efficaci, bisogna assicurarsi che anche le altre realtà che collaborano con l’impresa le rispettino. Ciò è possibile imponendo ai clienti e ai collaboratori le stesse misure d’autenticazione richieste ai propri dipendenti, spesso aggiungendo passaggi aggiuntivi. - Trattare tutte le informazioni come dati sensibili

Ogni dato può essere utilizzato dai malintenzionati per risalire a informazioni più importanti, oppure per costruire profili fasulli attraverso i quali perpetrare attività dannose online, attraverso sistemi di phising e social engineering.

Queste attività sono la base per la prevenzione dei rischi legati all’IoT; tuttavia, oltre che sul lato aziendale, sarebbe necessario lavorare anche sull’approccio degli utenti, i quali andrebbero tutelati attraverso consigli per l’acquisto di prodotti e servizi sicuri e verificati e politiche chiare sul trattamento e l’archiviazione dei propri dati.